[评论]" />

[评论]" />

重启后生效 开启:chkconfig iptables on 关闭:chkconfig iptables off 即时生效,重启后失效 开启:service iptables start 关闭:service iptables stop 或 关闭: /etc/rc.d/init.d/iptables stop 启动: /etc/rc.d/init.d/iptabl

2015-06-28 [评论]" />

[评论]" />

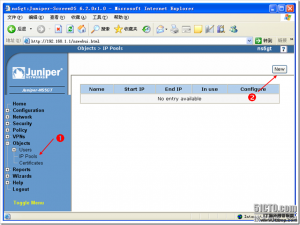

呵呵!总算到公司上班了。我以前都是学的cisco的路由交换,但是我们公司要求要会使用juniper的防火墙,没有办法我又只好自学了!不过还好的是公司提供了两台juniper的防火墙。那么我们今天就来看看我们Juniper防火墙我们密码忘了如何解决?用过Juniper产品的人都应

2015-06-28 [评论]" />

[评论]" />

在前面我发了一篇文章《juniper防火墙之图解l2tp vpn配置》,我们从那篇文章中了解了如何配置。但是我们知道,L2TP VPN只是与我们的L2TP VPN服务器连接起来了,但并没有对我们的数据进行加密,我们也知道IPSEC它的数据是经过加密了的,如果对IPSEC不清楚的朋友可以

2015-06-28 [评论]" />

[评论]" />

Firewall Builder(fwbuilder)是一个可以帮助您配置IP数据包过滤的图形化应用程序。它可以编译你定义的多种规格的过滤政策,包括iptables和使用的各种语言的思科和Linksys路由器。这种让你定义的实际策略和以这种策略具体实现相分离的方法,可

2015-06-28 [评论]" />

[评论]" />

序言对于企事业单位网络中的安全管理人员来说,并非部署上防火墙就万事大吉,还需要定期的来测试你的防火墙是否还足够安全,然而对防火墙安全性测试并不是一件容易的事情,尤其在具有多个处理设备处理多个接口的环境中更是繁琐复杂。本文介绍几个工具来帮助完成

2015-06-28 [评论]" />

[评论]" />

什么是防火墙?通常应用防火墙地目地有以下几方面:限制他人进入内部网络;过滤掉不安全地服务和非法用户;防止入侵者接近你地防御设施;限定人们访问特殊站点;为监视局域网安全提供方便. 个人防火墙一般具有以下功能:1、数据包过滤过滤技术(Ip Filtering or packet fil

2015-06-28 [评论]" />

[评论]" />

本文主要给大家介绍了对于CISCO路由器IOS的防火墙安全配置,并且给大家讲述了NAT转化功能的几点说明,相信大家看过此文能对CISCO路由器IOS有一定认识。网络安全技术主要有,认证授权、数据加密、访问控制、安全审计等。而提供安全网关服务的类型有:地址转换、包过

2015-06-28 [评论]" />

[评论]" />

互联网世界中的产品与系统普遍存在着脆弱性问题,过去十多年来,信息安全产品和产业主要是解决脆弱性问题,哪里有问题就补哪里,是离散的单点静态防御,是筑厚墙与补漏洞。 随着信息化的深入,用户和厂商越来越认识到:单独解决了一个个点的脆弱性,并不一定能够带

2015-06-28 [评论]" />

[评论]" />

传统的防火墙重在抵御简单的威胁和入侵攻击。企业级防火墙增加了统一威胁管理(UTM)服务,如防病毒、防间谍软件、入侵防御、内容过滤,甚至一些防垃圾邮件服务,以增强威胁防御功能。穿越防火墙的大多数流量都不具威胁性,而是些应用和数据。而这就是应用防火墙由来

2015-06-28 [评论]" />

[评论]" />

一、用户需求 用户有一台Cisco PIX 515E防火墙,一个网通的出口,一个电信的出口。现在要实现默认都往电信线路出去,而访问网通的网站时使用网通的线路出去。 二、实现要点 1、首先要收集网通的IP网段(这个可以在网络上搜索,或者电信的朋友要一份)

2015-06-28 [评论]" />

[评论]" />

网络安全是一个系统的概念,有效的安全策略或方案的制定,是网络信息安全的首要目标。 网络安全技术主要有,认证授权、数据加密、访问控制、安全审计等。而提供安全网关服务的类型有:地址转换、包过滤、应用代理、访问控制和D oS防御。本文主要介绍地址转换和

2015-06-28 [评论]" />

[评论]" />

网络的安全性成为当今最热门的话题之一,很多企业为了保障自身服务器或数据安全都采用了防火墙。随着科技的发展,防火墙也逐渐被大众所接受。但是,由于防火墙是属于高科技产物,许多的人对此还并不是了解的十分透彻。而这篇文章就是给大家讲述了防火墙工作的方式,

2015-06-28 [评论]" />

[评论]" />

一次在网上闲逛,突然看到论坛有一条消息说有一种方法,可以让已经关闭的Linux机器继续运行ipchains,并且让这台机器继续实现防火墙的功能。当时我的第一反映是不屑一顾,难道一个防火墙还可以在关机的状态下工作?依照论坛中所指的链接,我找到了一个帖子,上面说在

2015-06-28 [评论]" />

[评论]" />

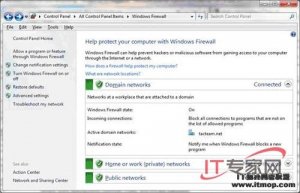

自推出Windows XP系统内置的第一个防火墙(Internet Connection防火墙)以来,微软公司一直在稳步改善其后推出的系统的防火墙功能。而在最新客户端操作系统Windows 7中的Windows防火墙,进行了革命化的改进,提供了更加用户友好的功能,并且为移动

2015-06-28 [评论]" />

[评论]" />

DDoS(分布式拒绝服务)攻击是利用TCP/IP协议漏洞进行的一种简单而致命的网络攻击,由于TCP/IP协议的这种会话机制漏洞无法修改,因此缺少直接有效的防御手段。大量实例证明利用传统设备被动防御基本是徒劳的,而且现有防火墙设备还会因为有限的处理能力

2015-06-28 [评论]" />

[评论]" />

准备工作: 准备一条串口线一边接台式机或笔记本一边接防火墙的CONSOLE 接口,通过开始——>程序——> 附件——>通讯——>超级终端 输入一个连接名,比如"ASA",单击确定。 选择连接时

2015-06-28 [评论]" />

[评论]" />

网络安全是一个系统的概念,有效的安全策略或方案的制定,是网络信息安全的首要目标。 网络安全技术主要有,认证授权、数据加密、访问控制、安全审计等。而提供安全网关服务的类型有:地址转换、包过滤、应用代理、访问控制和D oS防御。本文主要介绍地址转换和

2015-06-28 [评论]" />

[评论]" />

实验是用dynamips gui 做的 虽然截图是packet tracer 但是 PT不支持这个。 CBAC: 是Cisco IOS防火墙特性集一个高级防火墙模块:(context-based access control)即基于上下文的访问控制,它不同于ACL(访问控制列表),并不能用来过滤每一种T

2015-06-28 [评论]" />

[评论]" />

虽然有人认为防火墙已经辉煌不再,但笔者认为如果充分利用设备中的防火墙功能,仍不失为一个强化安全的选择。本文将展示设置思科ios防火墙的基本 步骤。 注意,本文中部分内容属于ios防火墙特性集部分。如果你的路由器上并没有防火墙特性集,请不要运行防火

2015-06-28 [评论]" />

[评论]" />

对于公司网络安全来说,防火墙起的是关键性的作用,只有它,才可以防止来自互联网上永不停止的各种威胁。防火墙的选择对远程终端连接到中心系统获取必要资源或完成重要任务的影响也非常大。当选择基于硬件的防火墙时,应当考虑以下十个方面的因素,以确保企业实

2015-06-28