网络安全管理软件作为现在比较现在数据保护的主流,可以做到保障更多企业可以更加快速的做自己的数据链,网络安全在这个网络互联网+的大背景下可以说是非常重要的,而系统掌握网络空间安全的基本理论和关键技术,能够在网络空间安全产业以及其他国民经济部门,从事各类网络空间相关的软硬件开发、系统设计与分析、网络空间安全规划管理等工作。下面就详细给大家阐述一下现在最主要的三大网络安全技术吧!

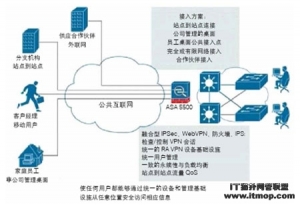

网络防火墙技术是一种特殊的网络互联设备,用于加强网络间的访问控制,防止外网用户通过外网非法进入内网,访问内网资源,保护内网运行环境。它根据一定的安全策略,检查两个或多个网络之间传输的数据包,如链路模式,以决定网络之间的通信是否允许,并监控网络运行状态。

目前防火墙产品主要有堡垒主机、包过滤路由器、应用层网关(代理服务器)、电路层网关、屏蔽主机防火墙、双宿主机等。

杀毒软件绝对是使用最广泛的安全技术解决方案,因为这种技术最容易实现,但是我们都知道杀毒软件的主要功能是杀毒,功能非常有限,不能完全满足网络安全的需求,这种方式可能还是能满足个人用户或者小企业的需求,但是如果个人或者企业有电子商务的需求,就不能完全满足。

幸运的是,随着反病毒软件技术的不断发展,目前主流的反病毒软件可以防止木马等黑客程序的入侵。其他杀毒软件开发商也提供软件防火墙,具有一定的防火墙功能,在一定程度上可以起到硬件防火墙的作用,比如KV300、金山防火墙、诺顿防火墙等等。

与防火墙结合使用的安全技术包括文件加密和数字签名技术,其目的是提高信息系统和数据的安全性和保密性。防止秘密数据被外界窃取、截获或破坏的主要技术手段之一。随着信息技术的发展,人们越来越关注网络安全和信息保密。

目前,各国除了在法律和管理上加强数据安全保护外,还分别在软件和硬件技术上采取了措施。它促进了数据加密技术和物理防范技术的不断发展。根据功能的不同,文件加密和数字签名技术主要分为数据传输、数据存储、数据完整性判别等。

日前,DEF CON CHINA组委会正式官宣,历经20余月的漫长等待,DEF CON CHINA Party将于3月20日在线上举办。

根据DEF CON CHINA官方提供的信息,本次DEF CON CHINA Party将全程使用VR的方式在线上进行,这也是DEF CON历史上的首次“全VR”大会。为此,主办方构建了名为The DEF CONstruct的虚拟空间和赛博世界。在计算机语言中,Construct通常被译为结构体。

除此之外作为系统网络安全当然不可缺少的安全防护软件了,下面给大家介绍一下PCHunter安全防护软件。

这是一款功能强大的Windows系统信息查看软件,同时也是一款强大的手工杀毒软件,用它不但可以查看各类系统信息,也可以揪出电脑中的潜伏的病毒木马。

1.进程、线程、进程模块、进程窗口、进程内存信息查看,杀进程、杀线程、卸载模块等功能2.内核驱动模块查看,支持内核驱动模块的内存拷贝。

3.SSDT、Shadow SSDT、FSD、KBD、TCPIP、Nsiproxy、Tdx、Classpnp、Atapi、Acpi、SCSI、IDT、GDT信息查看,并能检测和恢复ssdt hook和inline hook。

4.CreateProcess、CreateThread、Loadlmage、CmpCallback、BugCheckCallack、Shutdown、Lego等近20多种Notiy Routine信息查看,并支持对这些Notify Routine的删除。

5.端口信息查看,目前不支持2000系统。

6.查看消息钩子。

7.内核模块的iat、eat、inline hook、patches检测和恢复。

8.磁盘、卷、键盘、网络层等过滤驱动检测,并支持删除。

9.注册表编辑。

10.进程iat、eat、inline hook、patches检测和恢复11.文件系统查看,支持基本的文件操作。

12.查看(编辑)IE插件、SPI、启动项、服务、Hosts文件、映像劫持、文件关联、系统防火墙规则、IME。

13.ObjectType Hook检测和恢复。

14.DPC定时器检测和删除。

15.MBR Rootkit检测和修复。

16.内核对象劫持检测。

17.WorkerThread枚举。

18.Ndis中一些回调信息枚举。

19.硬件调试寄存器、调试相关API检测。

20.枚举SFilter/Flgmgr的回调。

21.系统用户名检测。

关键词标签:网络安全,防火墙,加密技术

相关阅读 哈利波特魔法觉醒阵容推荐-哈利波特魔法觉醒卡组推荐 光遇晨岛先祖位置图解-晨岛先祖位置地点攻略 失踪的矿工怎么做-原神失踪的矿工攻略 阴阳师挑战蛇魔阵容推荐-挑战蛇魔阵容搭配攻略 扫描全能王如何扫描文件-扫描全能王扫描文件教程步骤 程序员升职记攻略-程序员升职记怎么玩

热门文章

火绒安全软件开启悬浮窗的方法-怎么限制和设置软件网速

火绒安全软件开启悬浮窗的方法-怎么限制和设置软件网速

火绒安全软件怎么拦截广告-火绒设置广告拦截的方法

火绒安全软件怎么拦截广告-火绒设置广告拦截的方法

网络安全管理软件-PCHunter使用教程

网络安全管理软件-PCHunter使用教程

腾讯QQ密码防盗十大建议

eset smart security个人家庭版网络安全套装高级版

eset smart security个人家庭版网络安全套装高级版时间:2022-09-15 16:02:11

诺顿网络安全特警(Norton Internet Security)

诺顿网络安全特警(Norton Internet Security)时间:2021-09-25 17:45:35

网盾网络安全在线培训管理系统

网盾网络安全在线培训管理系统时间:2021-05-14 16:47:08

中科院网络安全工程师培训教材

中科院网络安全工程师培训教材时间:2020-06-08 18:20:40

COMODO Internet Security(科摩多网络安全套装)

COMODO Internet Security(科摩多网络安全套装)时间:2018-12-25 19:45:28

趋势科技(TM)网络安全专家 2008

趋势科技(TM)网络安全专家 2008时间:2017-11-04 12:30:06

人气排行 火绒安全软件开启悬浮窗的方法-怎么限制和设置软件网速 火绒安全软件怎么拦截广告-火绒设置广告拦截的方法 网络安全管理软件-PCHunter使用教程 xp系统关闭445端口方法_ 教你如何关闭xp系统445端口 什么是IPS(入侵防御系统) 企业网络安全事件应急响应方案 ARP协议的反向和代理 Windows Server 2008利用组策略的安全设置

查看所有1条评论>>