时间:2015-06-28 00:00 来源:IT猫扑网|http://www.itmop.com/ 作者:网管联盟 我要评论(0)

在前面我发了一篇文章《juniper防火墙之图解l2tp vpn配置》,我们从那篇文章中了解了如何配置。但是我们知道,L2TP VPN只是与我们的L2TP VPN服务器连接起来了,但并没有对我们的数据进行加密,我们也知道IPSEC它的数据是经过加密了的,如果对IPSEC不清楚的朋友可以看看我以前发的《ipsec vpn概念(一) 》与《ipsec vpn概念(二) 》进行了解。好了那我们的IPSEC是需要经过加密,而我们的L2TP提供我们与服务器的连接,那么我们如何不把它给结合起来一起用,即起到了我们的加密的作用,又起到我们远程连接的作用。那么下面我们来看看如何来配置?

我们再回顾一下我们Juniper防火墙的L2TP VPN的配置:

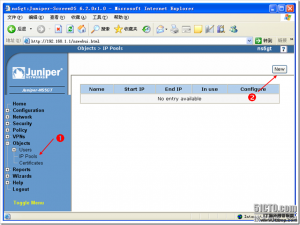

第一步:我们先建立一个地址池,给我们通过L2TP VPN拨号进来的用户使用。

点击&Objects>>IP Pools&右边的&New&来添加一个新的地址池。

IP Pool Name:地址池的名称,以便我们等一会后面好调用。

Start IP:这个地址池的起始IP地址。

End IP:这个地址池的结束IP地址。

填写完了以后点击&OK&。

当我们点击&OK&以后,在这里就会显示出我们刚才建立的那个地址池。

点击&Objects>>Users>>Local&来添加一个新的用户。

我们现在来定义一个L2TP+IKE用户:

在第四那个位置应该是:www.l2tpoveripsec.com才对,好像是这种格式吧。

这里我们要注意的是,我们这一个用户担任两个任务哦,第一就是用于我们l2tp拨号使用,还有一个就是ipsec IKE的连接使用。

上面这里面我就不多说了哈。大家一看就应该明白的。

从上图我们可以看见&l2tpoveripsec&这个用户的类型字段有两个,一个是&IKE&另一个就是&L2TP&,也就说明我们的这个用户的身份有两种。

现在我们用户已经建立好了,我们还需要建立一个用户组,用来存放我们的这个用户。

进入&Objects>>Users>>Local Groups&里面点击&New&来建立我们的用户组。

按照上图一步一步的配置,完成以后点击&OK&。

当完成以后,我们可以看到我们刚才建立的用户组。

现在我们来修改一下我们的L2TP的缺省设置:

进入&VPNs>>L2TP>>Default Settings&里面来修改。

注意:Default Authentication Server:这里我们一定要选择&Local&因为我们这里使用的用户数据库是本地的,没有使用AAA服务器上的。所以在这里要选择&Local&

&IP Pool Name&这里选择我们刚才建立的DHCP地址池,用来给我们L2TP用户分配IP地址。

#p#副标题#e#

下面来定义&L2TP-Tunnel&:

在这里首选给这个Tunnel取上一个名称(Name)。然后我们选择用户自定义设置(Use CuCustom Settings)。在用户自定义设置下面要注意的是:

&Authentication Server&后面要选择本地,因为我们现在用户库是在我们的Juniper防火墙上面。

&Dialup Group&拨号组,我们使用我们刚才建立的&l2tpipsecgroup&下的用户来进行拨号

&Outgoing Interface&出去的接口,因为我这台设置是比较低端的,只有trust和untrust,不能选择接口,所以我们里就选择untrust.

&IP Pool Name&这个就是,当我们用户拨号到这台防火墙上面,它通过&L2TP-POOL&里面拿地址来分配给我们的用户。

设置好了以后点击&OK&。

从上图我们可以看见,你的Tunnel的名称,用户,对等体的IP地址,主机名,出接口等等。

我们现在来定义一个地址本(WebUI):

现在我们来添加一个&Gateway&&VPNs>>AutoKey Advanced>>Gateway&点击后面的&New&来进行添加。

Gateay Name:名称

在&Remote Gateway&下面我们就要选择&Dialup User Group&因为我们需要使用这个组下面的用户来进行拨号。

在&Group&后面选择我们前面所建立的用户拨号组。

填定完了我们点击&Advanced&来进行下一步的设置。

在我们高级页面里面,&Preshared Key&我们的共享密钥。在安全级别(Security Level)下面选择&Custom(自定义)&,在第四步我们使用第一阶段认证的一些东西。如使用预共享,DH使用的是Group 2,使用des加密算法加密,hash使用的是md5。

#p#副标题#e#

在&Mode(Initiator)&后面我们&Aggressive(积极模式)&这些设置好了以后点击&OK&。

相关阅读

图形界面工具搞定linux/unix防火墙

使用Firewall Builder设置防火墙

防火墙设定路由访存表防止黑客入侵

用Windows2008 Server防火墙 确保系统安全

juniper router的启动

juniper的硬件和体系结构

热门文章

图形界面工具搞定linux/unix防火墙

图形界面工具搞定linux/unix防火墙

企业级主机防火墙 完善你的终端安全管理

企业级主机防火墙 完善你的终端安全管理

Juniper防火墙之图解L2TP over IPSEC

Juniper防火墙之图解L2TP over IPSEC

juniper防火墙之恢复出厂默认设置

juniper防火墙之恢复出厂默认设置

在ISA中利用Radius服务器搭建VPN服务器

在ISA中利用Radius服务器搭建VPN服务器

人气排行 Juniper防火墙之图解L2TP over IPSEC juniper防火墙之恢复出厂默认设置 CISCO ASA防火墙ASDM配置 在ISA中利用Radius服务器搭建VPN服务器 图形界面工具搞定linux/unix防火墙 JUNOS 5.5版本到5.6版本升级心得 使用Firewall Builder设置防火墙 juniper的硬件和体系结构 防火墙的各种内容过滤模式 企业级主机防火墙 完善你的终端安全管理 如何使用Firewall Builder来设置您的防火墙 防火墙设定路由访存表防止黑客入侵

查看所有0条评论>>