以太坊生态中的“女巫攻击”是指恶意用户通过创建大量虚假身份(如钱包地址)操控网络行为的攻击方式,在空投活动中尤为常见,攻击者借此刷取代币奖励,损害真实用户权益。而空投猎人则是专指利用自动化工具或批量账户参与空投,通过多地址关联、模拟活跃行为等手段非法牟利的用户群体。随着Layer2和新公链的快速发展,空投作为项目方激励用户的核心手段,女巫攻击已成为威胁生态公平性的普遍风险,项目方需通过技术防控、经济模型设计及社区治理构建多层次防御体系。

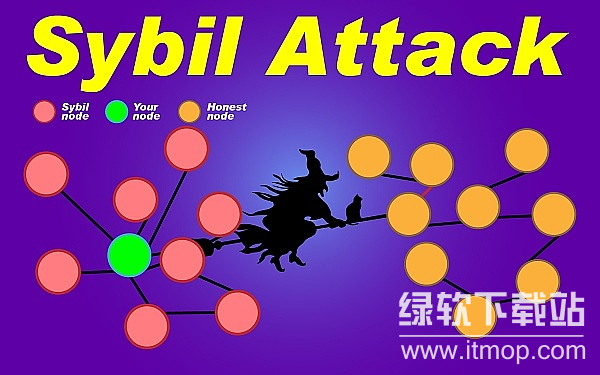

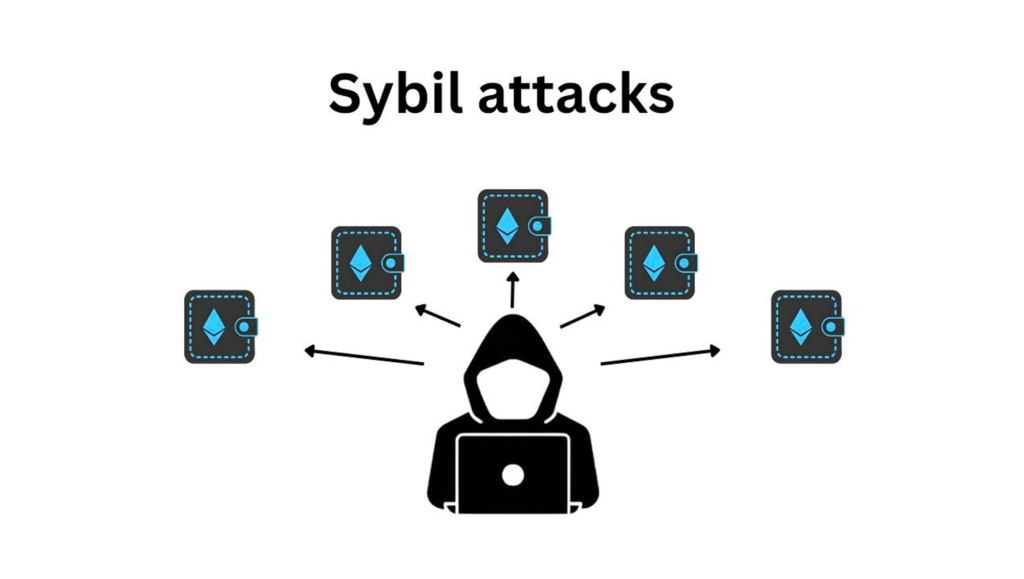

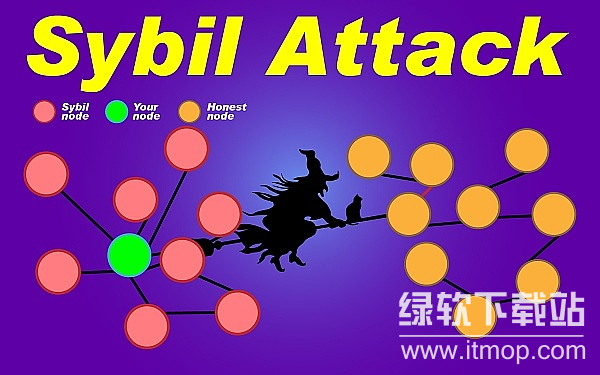

女巫攻击的核心在于通过伪造多个独立身份,使系统误判为多个真实用户,从而获取不当利益。在以太坊生态中,这种攻击常伴随空投活动出现——攻击者利用同一设备、IP或资金源头创建数十甚至上百个钱包地址,模拟正常用户的交互行为,以骗取项目方发放的代币奖励。

随着Linea、ZKSync等Layer2网络及Berachain等新公链的崛起,空投成为项目冷启动阶段吸引用户的关键策略。然而,这也导致女巫攻击愈发频繁:2025年8月Linea披露,通过链上行为分析发现大量异常小额钱包(持有少于2000 LXP)存在多地址关联行为;Berachain则因早期未设置有效防护,导致超30%的空投份额被空投猎人通过批量账户获取,严重稀释了真实用户的奖励。

1.多地址关联:攻击者通过同一硬件设备、网络IP或资金流向创建多个钱包,形成“地址集群”。例如,使用脚本工具批量生成钱包,通过同一交易所账户进行资金充值,或在同一设备上切换钱包进行交互,这些行为会在链上留下可追踪的关联痕迹。

2.模拟活跃行为:为绕过项目方的基础筛选规则,攻击者会伪造交易记录和交互频率。比如通过自动化脚本在短时间内完成多次小额转账、与协议进行无意义交互,或模仿真实用户的交易时段(如工作日晚间高频操作),试图让系统误判为“活跃用户”。

1.稀释真实用户奖励:空投猎人通过大量虚假地址瓜分奖励池,导致真实用户的代币份额被严重压缩。以某Layer2项目为例,其2025年Q2空投中,约45%的代币被不足1%的女巫地址获取,真实用户平均奖励仅为预期的60%。

2.破坏社区治理公平性:若空投代币包含治理权,女巫地址可能通过集中投票影响项目决策。例如,某DeFi协议因未有效筛查女巫账户,导致前100个关联地址控制了超20%的投票权,迫使项目方暂停治理投票并重新设计代币分配机制。

1.链下KYC验证:部分项目引入强制身份验证,要求用户提交护照、驾照或社交媒体账号等链下信息,确保“一人一地址”。例如,Solana认证服务(SAS)在2025年8月推出的合规化抗女巫方案,通过对接政府身份数据库,要求用户完成人脸识别和地址验证,已被超过20个Layer2项目采用。

2.链上信誉系统:基于以太坊ERC-7231标准的链上信誉评分机制,通过分析用户历史交互行为(如交易频率、协议使用深度、资产持有周期)生成信誉分数,分数低于阈值的地址将被排除在空投名单外。EigenLayer的模块化风控模块已实现该功能,可实时更新地址信誉标签。

项目方不再采用“一刀切”的空投规则,而是根据用户行为的多个维度动态调整奖励权重。例如,Berachain在2025年9月优化的空投方案中,将“交互时长”“资产多样性”“社区贡献度”(如参与Discord讨论、提交漏洞报告)纳入评估体系,同一地址的奖励系数会随行为变化实时更新,使空投猎人难以通过固定脚本获利。

1.图谱分析技术:通过追踪地址间的资金流动、交互关系构建关联图谱,识别“资金汇聚-分散-再汇聚”的典型女巫资金模式。Linea采用的EigenLayer图谱分析工具,可自动标记共享同一资金源头的地址集群,2025年8月通过该技术筛查出超12万个关联钱包。

2.AI异常检测模型:训练机器学习模型识别高频交易、短时多地址操作等异常行为。例如,某模型通过分析2024-2025年的女巫攻击案例,总结出“单日交互超50次”“资金停留时间少于3小时”“与已知女巫地址有交互”等10类风险特征,检测准确率达92%,已被ZKSync等项目用于实时监控。

项目方通过设置参与门槛提高女巫攻击的经济成本。例如,Berachain采用的流动性证明(PoL)机制,要求用户在交互时绑定至少0.1 ETH的流动性作为身份验证;部分项目则要求用户持有特定NFT或质押一定数量的原生代币,使批量创建攻击地址的成本从几美元飙升至数百美元,有效遏制了小型空投猎人的参与。

随着女巫攻击手段的迭代,项目方的防御策略也在向“合规化+智能化”方向发展。一方面,链下KYC等合规手段逐渐被主流项目接受,Solana认证服务(SAS)等第三方合规机构的崛起,推动抗女巫方案与全球反洗钱(AML)法规接轨;另一方面,零知识证明(ZKP)技术的应用,使身份验证可在保护用户隐私的前提下完成,平衡了安全与隐私需求。

社区协作也成为重要趋势,2025年9月,Babylon质押协议与LayerZero联合发起“跨项目女巫黑名单”,共享已标记的恶意地址数据,参与项目已覆盖Linea、Berachain等15个主流生态,形成跨链联防机制。未来,随着区块链生态的进一步成熟,抗女巫技术将从单一项目的“被动防御”转向全行业的“主动防控”,成为空投设计的核心竞争力之一。

总体而言,女巫攻击已成为以太坊生态不可忽视的长期挑战,项目方需结合技术手段(如身份绑定、行为分析)、经济模型(动态奖励、门槛设置)及社区协作,构建多层次防御体系。2025年后,抗女巫技术的合规化与智能化将成为主流,确保空投真正服务于真实用户,而非投机者。

关键词标签:女巫攻击,空投猎人,以太坊生态,抗女巫技术,空投

相关阅读

热门文章

ETH生态中的“女巫攻击”是什么?项目方如何防范空投猎人?

ETH生态中的“女巫攻击”是什么?项目方如何防范空投猎人?

BOSS Wallet如何转账?如何安全高效操作?

BOSS Wallet如何转账?如何安全高效操作?

ETH的“分片”技术是什么?它将如何提升网络的处理性能?

ETH的“分片”技术是什么?它将如何提升网络的处理性能?

“The DAO”事件对以太坊产生了什么深远影响?为何会硬分叉?

“The DAO”事件对以太坊产生了什么深远影响?为何会硬分叉?

人气排行 meme币与比特币有关系吗?meme币和比特币之间的关系揭秘 虚拟币交易所怎么下载?虚拟币交易所app下载安装教程最新版 web3交易平台排行榜:全球web3交易平台排名前十最新汇总 大零币和小零币哪个值钱?大零币和小零币投资价值解析 热币是什么意思,是交易所还是一个币?热币概念解析 web3交易所是什么意思,它是什么时候成立的?web3交易所简介 币圈杠杆倍率1还是10,倍数怎么算?币圈杠杆倍率计算方式介绍 热币交易所是干什么的,什么时候成立的?热币交易所入门介绍

查看所有0条评论>>